Ransomware w 2017 r.: 26% ataków jest wymierzonych w firmy

|

W 2017 r. 26,2% celów oprogramowania blokującego dostęp do danych dla okupu (ransomware) stanowili użytkownicy biznesowi – dla porównania, w 2016 r. odsetek ten wynosił 22,6%.

Według Kaspersky Lab częściową odpowiedzialność ponosiły za to trzy bezprecedensowe ataki wymierzone w sieci korporacyjne, które na zawsze zmieniły krajobraz tego coraz bardziej dotkliwego zagrożenia.

Rok 2017 zostanie zapamiętany jako ten, w którym miała miejsce nagła i spektakularna ewolucja oprogramowania ransomware, gdy zaawansowane ugrupowania cyberprzestępcze przypuszczały na firmy z całego świata serię destrukcyjnych ataków opartych na szkodliwych programach, których ostateczny cel pozostaje tajemnicą. Ataki te to: WannaCry z 12 maja, ExPetr z 27 czerwca oraz BadRabbit z końca października. Wykorzystano w nich szkodliwe narzędzia stworzone w celu naruszenia bezpieczeństwa sieci korporacyjnych z wykorzystaniem luk w oprogramowaniu (tzw. exploity). Firmy stanowiły również cel innych programów ransomware – łącznie Kaspersky Lab zapobiegł infekcjom tego rodzaju oprogramowania na ponad 240 000 urządzeń użytkowników korporacyjnych.

Głośne ataki z 2017 r. stanowią skrajny przykład rosnącego zainteresowania przestępców celami korporacyjnymi. Trend ten zauważyliśmy w 2016 r., w bieżącym roku jego natężenie wzrosło i obecnie nic nie wskazuje na to, że sytuacja zmieni się na lepsze. Firmy są szczególnie podatne na tego rodzaju ataki — często są gotowe zapłacić, żeby tylko móc dalej funkcjonować, ponadto można zażądać od nich wyższego okupu niż od osób prywatnych – powiedział Fiedor Sinicyn starszy analityk szkodliwego oprogramowania, Kaspersky Lab.

Najważniejsze trendy dotyczące oprogramowania ransomware w 2017 r.

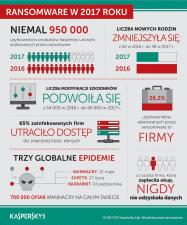

· Łącznie w 2017 r. atakowanych było niemal 950 000 unikatowych użytkowników, podczas gdy w ubiegłym roku – około 1,5 mln. Różnica ta w dużej mierze wynika ze zmian w metodologii wykrywania, na przykład moduły pobierające szkodliwe programy szyfrujące są obecnie skuteczniej wykrywane przez zaawansowane technologie proaktywne, dlatego nie są klasyfikowane wspólnie z werdyktami dotyczącymi właściwych szkodników ransomware w telemetrii Kaspersky Lab.

· Trzy największe ataki (WannaCry, ExPetr oraz BadRabbit), jak również inne mniej znane rodziny, np. AES-NI czy Uiwix, wykorzystywały wyrafinowane exploity, które wyciekły online wiosną 2017 r. za sprawą ugrupowania o nazwie Shadow Brokers.

· Nastąpił znaczący spadek liczby nowych rodzin oprogramowania ransomware: w 2017 r. ich liczba wynosiła 38 i zmniejszyła się z 62 w porównaniu z ubiegłym rokiem. Jednocześnie wrosła liczba modyfikacji istniejącego oprogramowania ransomware (ponad 96 000 nowych modyfikacji wykrytych w 2017 r. w porównaniu z 54 000 w 2016 r.). Wzrost liczby modyfikacji może odzwierciedlać próby „zaciemniania” swoich narzędzi ransomware przez cyberprzestępców, w związku z tym, że rozwiązania bezpieczeństwa coraz lepiej radzą sobie z ich wykrywaniem.

· Jeśli chodzi o drugi kwartał 2017 r., wiele ugrupowań zakończyło swoją działalność związaną z oprogramowaniem ransomware i opublikowało klucze niezbędne do odszyfrowania plików. Wśród nich znalazły się AES-NI, xdata, Petya/Mischa/GoldenEye oraz Crysis. Crysis później powrócił – wskrzeszony prawdopodobnie przez inne ugrupowanie.

· 65 proc. firm, które zostały zaatakowane przez oprogramowanie ransomware w 2017 r., przyznało, że straciło dostęp do ogromnej ilości, a niekiedy nawet wszystkich swoich danych. Jedna na sześć firm, które zapłaciły okup, nigdy nie odzyskała swoich danych. Liczby te w dużym zakresie pokrywają się z danymi dla 2016 r.

Pozytywną informacją z frontu walki z oprogramowaniem ransomware jest ciągły rozwój inicjatywy No More Ransom, która została uruchomiona w lipcu 2016 r. Projekt ten angażuje organy ściągania z całego świata i dostawców rozwiązań bezpieczeństwa, którzy współpracują ze sobą w celu śledzenia i powstrzymywania ugrupowań stojących za dużymi rodzinami oprogramowania ransomware, pomagając ich ofiarom odzyskiwać dane bez płacenia okupu i podważając skuteczność modelu biznesowego cyberprzestępców.

Wszystkie produkty firmy Kaspersky Lab skutecznie chronią użytkowników przed oprogramowaniem ransomware. Produkty te są również wyposażone w dodatkową warstwę ochrony w postaci technologii „Kontrola systemu”, która potrafi blokować i cofać szkodliwe zmiany dokonane na urządzeniu, takie jak zaszyfrowanie plików czy zablokowany dostęp do ekranu. Ponadto dla wszystkich firm Kaspersky Lab udostępnia bezpłatne narzędzie ochrony przed ransomware, które może funkcjonować niezależnie od marki wykorzystywanego już oprogramowania bezpieczeństwa.

Kaspersky Lab publikuje także regularne, oparte na analityce zagrożeń, przeglądy ewoluującego krajobrazu oprogramowania ransomware, dostępne między innymi na stronach https://r.kaspersky.pl/PQ1XM oraz https://r.kaspersky.pl/1hEeg.

Raport, do którego nawiązuje niniejsza informacja prasowa, stanowi część corocznego zestawienia Kaspersky Security Bulletin i jest dostępny na stronie https://r.kaspersky.pl/ransomware_2017.

Informację można wykorzystać dowolnie z zastrzeżeniem podania firmy Kaspersky Lab jako źródła.

Wszystkie informacje prasowe Kaspersky Lab Polska są dostępne na stronie https://www.kaspersky.pl/nowosci.